Интеграция системы контроля доступа – тема, которая часто звучит в профессиональной среде, но нередко воспринимается как достаточно стандартная процедура. Однако, на практике это редко бывает так. Многие начинающие проекты сталкиваются с трудностями, недооценивают сложность взаимодействия различных компонентов, и в итоге, система работает не так, как ожидалось. Мой опыт показывает, что успешная интеграция требует не только технических знаний, но и глубокого понимания бизнес-процессов и потребностей организации.

Часто мы начинаем с отдельной системы контроля доступа, затем добавляем видеонаблюдение, системы пожарной сигнализации, автоматизации зданий – и каждая из них работает как изолированный модуль. Идея кажется простой: 'вот установил – и все готово'. Но реальность такова, что данные, полученные от этих систем, часто не могут быть эффективно объединены и проанализированы. Например, логи доступа из СКУД, записи с камер, данные о срабатывании датчиков – все это может быть критически важным для обеспечения безопасности, но если они не связаны, то практически бесполезно. Это приводит к фрагментации информации, увеличению времени реагирования на инциденты и, в конечном итоге, к снижению общей эффективности.

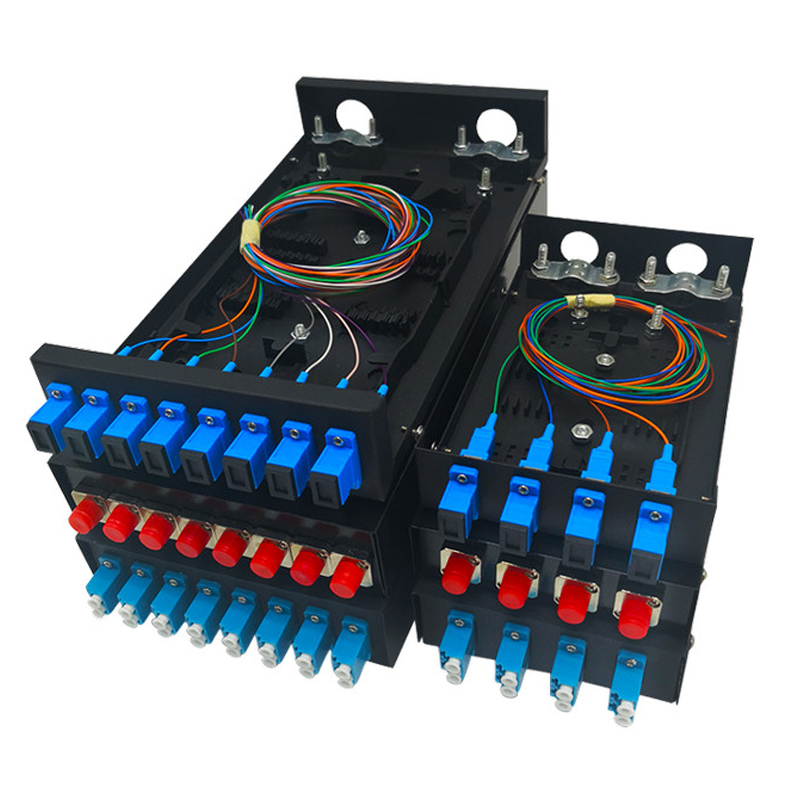

Мы сталкивались с ситуацией, когда клиенту требовалось создать единую платформу для мониторинга всех объектов недвижимости компании. В каждой из офисных зданий была своя, совершенно несовместимая СКУД. Простое подключение к единому серверу не решило проблему – данные были в разных форматах, использовались разные протоколы. Пришлось разрабатывать промежуточное ПО, которое преобразовывало данные и агрегировало их в единую базу. Это заняло несколько месяцев и потребовало значительных ресурсов, но в итоге мы получили желаемый результат – единую консоль управления и мониторинга.

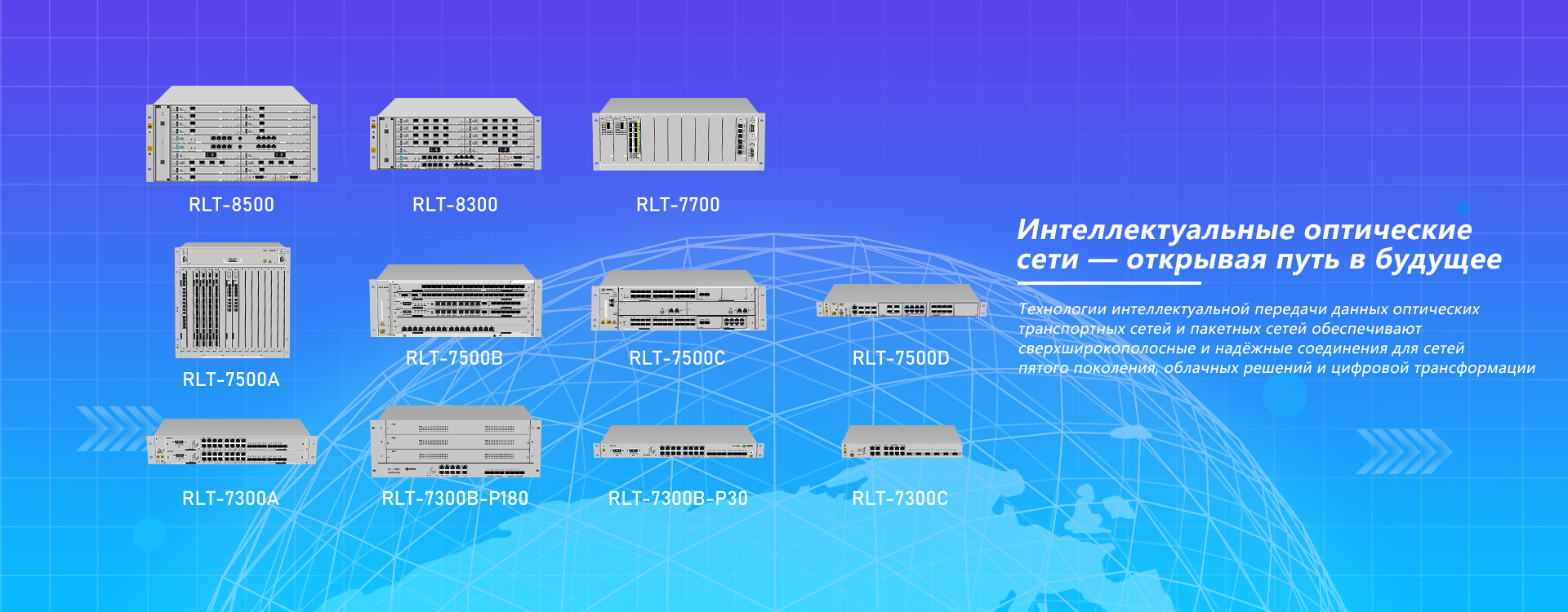

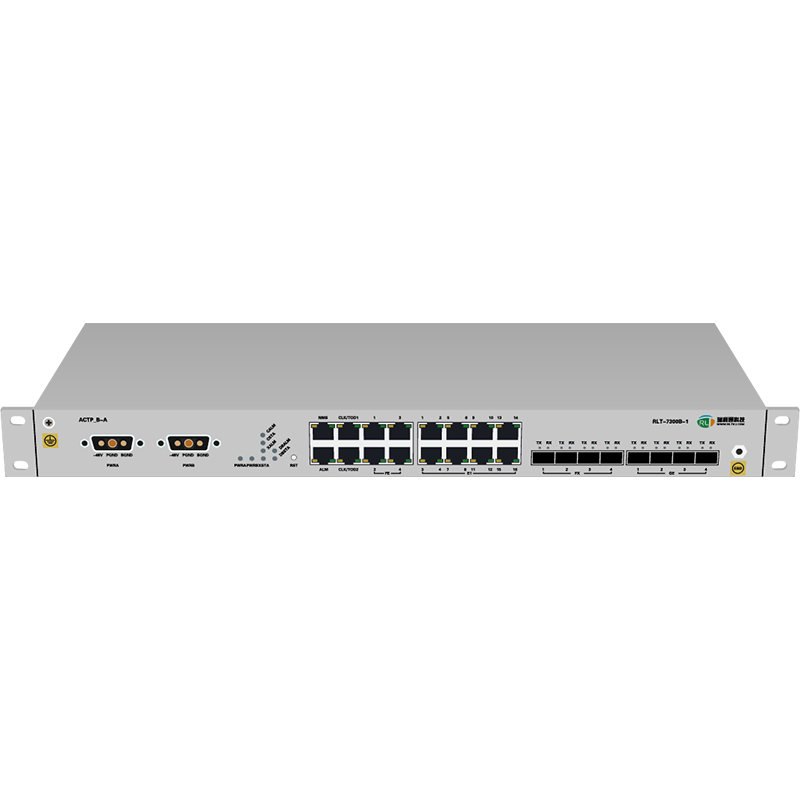

Выбор подходящей интеграционной платформы – это отдельная задача. Существуют различные решения, от простых API-интеграций до сложных middleware-систем. Важно учитывать масштаб проекта, требования к безопасности, бюджет и, конечно же, квалификацию персонала. Не всегда самая дорогая платформа – самая лучшая. Иногда, оптимальным решением может быть комбинация нескольких инструментов, адаптированных под конкретные нужды. Важно тщательно анализировать функциональность каждой платформы, ее совместимость с используемым оборудованием и наличие необходимой документации. Мы в **ООО Тяньцзинь Жуйлитун Технолоджи** активно тестируем различные решения на рынке, чтобы предлагать нашим клиентам оптимальные варианты.

Часто задача интеграции осложняется наличием устаревших систем (legacy-систем). Эти системы, как правило, работают на устаревших технологиях, не имеют открытых API и плохо документированы. В этом случае, приходится прибегать к reverse engineering, разработке собственных драйверов и адаптационных модулей. Это трудоемкий и рискованный процесс, требующий высокой квалификации и глубокого понимания архитектуры этих систем. Мы, к сожалению, не раз сталкивались с подобными ситуациями. Попытки интегрировать старые системы с современными решениями часто заканчивались неудачей, так как оказалось, что их архитектура просто несовместима. В таких случаях, иногда выгоднее заменять устаревшие системы на новые.

Важно помнить, что при работе с legacy-системами необходимо тщательно документировать все изменения и адаптации, чтобы в будущем можно было легко отследить возможные проблемы. Также, важно предусмотреть возможность 'откату' к предыдущей конфигурации в случае возникновения нештатных ситуаций. Этот аспект часто недооценивается, но он может существенно сэкономить время и ресурсы в будущем.

Помимо legacy-систем, риски возникают и при интеграции сторонних разработок, особенно если они созданы небольшими компаниями или частными разработчиками. Качество кода, документация и поддержка могут быть неадекватными, что может привести к проблемам с совместимостью и безопасностью. Прежде чем интегрировать стороннее ПО, необходимо провести тщательный audit кода, протестировать его на различных сценариях и убедиться в его надежности. Иначе, вы рискуете получить систему, которая будет работать нестабильно и подвержена уязвимостям.

Интеграция системы контроля доступа не должна приводить к снижению уровня безопасности. Наоборот, она должна усилить защиту. Однако, это не всегда так. Неправильно спроектированная или реализованная интеграция может создать новые уязвимости, которые могут быть использованы злоумышленниками. Например, если интеграция не обеспечивает достаточную защиту данных, то злоумышленники могут получить доступ к конфиденциальной информации о посетителях, сотрудниках и объектах.

Важно обеспечить защиту как самих систем контроля доступа, так и каналов связи между ними. Необходимо использовать шифрование данных, двухфакторную аутентификацию и другие современные методы защиты. Также, важно регулярно проводить тестирование на проникновение и аудит безопасности, чтобы выявить и устранить возможные уязвимости. В нашей компании мы уделяем особое внимание безопасности интегрированных систем, используем современные протоколы шифрования и регулярно проводим аудит безопасности.

Важным аспектом обеспечения безопасности интегрированной системы является автоматизация мониторинга и оповещения. Необходимо настроить систему так, чтобы она автоматически уведомляла о любых подозрительных событиях, таких как несанкционированный доступ, попытки взлома или сбой в работе оборудования. Это позволяет оперативно реагировать на инциденты и предотвращать возможные последствия. Например, интеграция СКУД с системой видеонаблюдения позволяет автоматически запускать запись с камеры при попытке несанкционированного доступа к определенной зоне.

Мы не всегда добиваемся идеального результата с первой попытки. Иногда приходится переделывать всю систему или даже начинать с нуля. Например, у нас был проект интеграции СКУД с системой управления энергопотреблением. Мы предполагали, что сможем использовать данные о времени доступа сотрудников для оптимизации энергопотребления. Однако, выяснилось, что данные о времени доступа не всегда точны и надежны, и их использование может привести к неверным выводам. В итоге, мы отказались от этой идеи и сосредоточились на более простых и надежных методах оптимизации энергопотребления.

Главный вывод, который мы вынесли из этого опыта – это важность тщательного планирования и анализа требований на начальном этапе проекта. Необходимо четко понимать, какие данные необходимы, как они будут использоваться и какие возможные риски могут возникнуть. Также, важно предусмотреть возможность изменения планов в процессе реализации проекта.

В целом, интеграция системы контроля доступа – это сложная и многогранная задача, требующая опыта, знаний и творческого подхода. Ошибки неизбежны, но они позволяют нам постоянно совершенствовать свои навыки и предлагать нашим клиентам самые эффективные решения. Мы в **ООО Тяньцзинь Жуйлитун Технолоджи** готовы помочь вам решить любые задачи, связанные с интеграцией систем контроля доступа.